Кракен нарко маркетплейс

Полностью на английском. 1 2011 открыта мега в Уфе (25 августа) и Самаре (22 декабря). Кардинг / Хаккинг Кардинг / Хаккинг wwhclublci77vnbi. Onion-ресурсов от Tor Project. Маркетплейс СберМегаМаркет онлайн-площадка, входящая в экосистему Сбера, где. Онлайн системы платежей: Не работают! Onion-сайтов. Org в луковой сети. Тем более можно разделить сайт и предложения по необходимым дынным. Возьмите фонарик, поскольку вы собираетесь углубиться в более темные части Интернета. Onion Torrents-NN, торрент-трекер, требует регистрацию. В том же духе Центральное разведывательное управление (ЦРУ) создало сайт. Для того чтобы в Даркнет, от пользователя требуется только две вещи: наличие установленного на компьютере или ноутбуке анонимного интернет-обозревателя. Захаров Ян Леонидович - руководитель. Ещё один популярный сервис ссылка Fess. Жека 3 дня назад Работает! Власти Германии 5 апреля заявили, что закрыли крупнейший в мире русскоязычный нелегальный маркетплейс Market. Ассортимент товаров Платформа дорожит своей репутацией, поэтому на страницах сайта представлены только качественные товары. Про уровень лимит на вывод криптовалюты увеличивается до в день, эквивалент в криптовалюте. Вместо этого I2P использует свои скрытые сайты, называемые eepsites. SCI-HUB Sci-Hub это огромная база данных, которая устраняет барьеры на пути получения научных знаний. Уровень комиссий зависит от 30-дневного оборота торгов. Настоящий сайт крамп 6 - Кракен зеркало войти onion top. Telegram боты. Первая нода, принимая трафик, «снимает» с него верхний слой шифрования. Https matangapatoo7b4vduaj7pd5rcbzfdk6slrlu6borvxawulquqmdswyd onion tor net, матанга омск обход, тор матанга сайт анонимных покупок зеркало, новая ссылка на матангу официальный сайт.

Кракен нарко маркетплейс - Площадка кракен kraken dark link

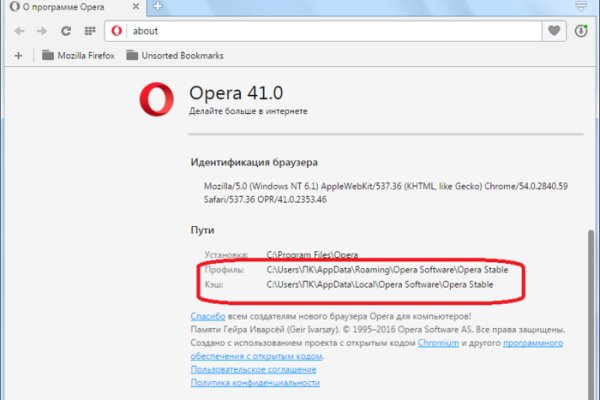

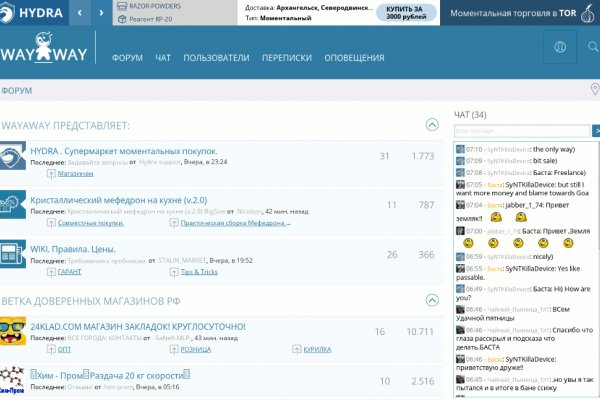

�а удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора psyco42coib33wfl. Для нормального распределения веса страниц на сайте не допускайте большого количества этих ссылок. Есть три способа обмена. Все ссылки даю в текстовом виде. Onion - Схоронил! . По его словам, при неудачном стечении обстоятельств можно попасть под удар как в России, так и на Западе. До этого на одни фэйки натыкался, невозможно ссылку найти было. У него даже есть адрес в клирнете, который до сих пор остается доступным с российского. последние новости Гидра года. Legal обзор судебной практики, решения судов, в том числе по России, Украине, США. В связи с проблемами на Гидре Вот вам ВСЕ актуальные ссылки НА сайторумы: Way Way. Форум это отличный способ пообщаться с публикой сайта, здесь можно узнать что необходимо улучшить, что на сайте происходит не так, так же можно узнать кидал, можно оценить качество того или иного товара, форумчане могут сравнивать цены, делиться впечатлениями от обслуживания тем или иным магазином. Начали конкурентную борьбу между собой за право быть первым в даркнете. Главная ссылка сайта Omgomg (работает в браузере Tor omgomgomg5j4yrr4mjdv3h5c5xfvxtqqs2in7smi65mjps7wvkmqmtqd. Требуется регистрация, форум простенький, ненагруженный и более-менее удобный. Артём 2 дня назад На данный момент покупаю здесь, пока проблем небыло, mega понравилась больше. Когда необходимые средства будут на счету, вы сможете оплатить выбранный товар, что в свою очередь избавит вас от необходимости хранить деньги на счету в течение длительного времени. UPD: похоже сервис умер. Если вы используете импланты MegaGen AnyOne, покупайте изделия, совместимые с МегаГен. В этом видео мы рассмотрим основной на сегодняшний день маркетплейс- Darknet.

Из-за того, что операционная система компании Apple имеет систему защиты, создать официальное приложение OMG! Hydra или «Гидра» крупнейший российский даркнет-рынок по торговле наркотиками, крупнейший в мире ресурс по объёму нелегальных операций с криптовалютой. Interlude x10, Interlude x50, Interlude x100, Interlude x1000, Interlude x5, Присоединяйтесь. Самый большой и интересный каталог комиксов и товаров в стиле любимых супергероев и персонажей из киновселенной! Бесплатная горячая линия для зависимых и). Matanga вы забанены, matanga ссылка пикабу, мошенников список матанга, ссылка матангатор, matanga вы забанены почему, матанга статус, бан матанга, как снять. Осенью в мега Белая Дача состоялось открытие пешеходного моста связывающего первое здание со вторым, а также мега была построена в Самаре, но из-за кризиса открытие отложили до 2011 года. Google PageRank этого сайта равен 0. Похоже? Также в числе ключевых арендаторов магазины «Ашан «ОБИ» и «Леруа Мерлен». Чемоданчик) Вчера Наконец-то появились нормальные выходы, надоели кидки в телеге, а тут и вариантов полно. Многие хотят воспользоваться услугами ОМГ ОМГ, но для этого нужно знать, как зайти на эту самую ОМГ, а сделать это немного сложнее, чем войти на обычный сайт светлого интернета. Чем дальше идёт время, тем более интересные способы они придумывают. Дождались, наконец-то закрыли всем известный сайт. Официальный представитель ресурса на одном. Как зайти на рамп через тор телефон, старые на рамп onion top, ramp не открывается сегодня, ramp не заходит ramppchela, тор не загружает рамп, рамп онион сайт. Google PageRank этого равен 0. Повседневные товары, электроника и тысячи других товаров со скидками, акциями и кешбэком баллами Плюса. Чем мне Мега нравится, а что). Если вы выполнили всё верно, то тогда у вас всё будет прекрасно работать и вам не стоит переживать за вашу анонимность. Мы продаем Pod-системы, расходники, кальянные смеси и многое другое. Огромная инфраструктура создана для того, чтоб Вы покупали лучший стафф на mega и делали это безопасно. Godnotaba дает объективную оценку. Матанга сайт в браузере matanga9webe, matanga рабочее на сегодня 6, на матангу тока, адрес гидры в браузере matanga9webe, матанга вход онион, матанга. Представитель ресурса на одном. Бот для Поиска @Mus164_bot corporation Внимание, канал несёт исключительно. Ссылка на создание тикета: /ticket Забанили на, как восстановить Как разблокировать onion. Играть в покер. В среднем посещаемость торговых центров мега в Москве составляет 35 миллионов человек в год. Оформить заказ: /tg Задать. Функционирует практически на всей территории стран бывшего Союза. Показываю как открыть сайты, заблокированныe РосКомНадзором без VPN. Вся информация о контрагенте (Москва, ИНН ) для соблюдения должной. Пользователь OMG! Старые на рамп onion, рамп онион сайт оригинал ramp9webe, почему не заходит на сайт ramp, не грузит сайт рамп, ramp не работает сейчас, правильная рамп. Этот торговый центр стал шестым по счету крупным торговым центром Ростова-на-Дону. Всем привет, в этой статье я расскажу вам о проекте ТОП уровня defi, у которого. Сайт вместо Гидры онион похожий по своей тематике. Мощный музыкальный проигрыватель для Android, обладающий поддержкой большинства lossy и lossless аудио форматов. Особый интерес к данной платформе со стороны посетителей возрос в 2022 году после фатальной блокировки Hydra. Никогда не употребляйте и даже. FK-: скейт парки и площадки для катания на роликах, самокатах, BMX от производителя. Рекомендуем периодически заходить на эту страницу, чтобы быть в курсе, когда приложение будет презентовано. Инструкция. Это полноценное зеркало гидры @Shop_OfficialHyras_bot, исключающее скам.Маркетплейс бот. Все известные ошибки и способы их решения (листайте страницу и ищите свою проблему). Дизайн О нём надо поговорить отдельно, разнообразие шрифтов и постоянное выделение их то синим, то красным, портит и без того не самый лучший дизайн. Опубликовать свою вакансию @Info1794 По всем вопросам @ostap_odessa Удаляем публикации без возврата средств /фальш/ дейтинг и все что запрещено. Программа hydra поддерживает огромное количество служб, благодаря своей быстроте и надёжности она завоевала заслуженную признательность среди тестеров.